En medio de la controversia sobre el bloqueo de acceso a Telegram desde España, se ha hablado mucho sobre los servidores proxy y las redes privadas virtuales (VPN). Vamos a explorar qué es y cómo funciona un servidor proxy. El funcionamiento de las VPN ya fue tratado en un publicación anterior.

¿Necesito una VPN?

¿Pero que es un proxy y cual era su principal función?

Los servidores proxy surgieron con la necesidad de simplificar y controlar el acceso a la información en redes informáticas. En los primeros días de Internet, cuando los recursos eran limitados, estos servidores ayudaban a optimizar el uso del ancho de banda mediante el almacenamiento en caché de páginas web frecuentemente solicitadas, hoy en día esta función suele estar implementada en los propios navegadores web. Con el tiempo, los proxies evolucionaron para ofrecer mayor seguridad y privacidad en línea, como filtrado de contenido, control de acceso y anonimato, ocultan nuestra dirección IP.

Un proxy es un intermediario entre tu dispositivo y el servidor al que intentas acceder.

Imagina que deseas abrir una página web: en lugar de conectarte directamente al servidor donde está alojada, la conexión primero pasa por el proxy y luego llega al destino. En este proceso:

Tu navegador o dispositivo actúa como el cliente.

El servidor web o plataforma en linea a la que intentas acceder es el servidor.

El proxy se encuentra en medio, actuando como intermediario. Y con ello podemos filtrar el tráfico web. Por ejemplo, en una empresa, se pueden configurar proxies para bloquear el acceso a ciertos sitios web o para auditar el uso de Internet de los empleados.

Si el servidor proxy se encuentra fuera de nuestro ámbito geográfico, podemos evitar el bloqueo que se imponga en nuestro país: Los proxies pueden ayudarte a acceder a contenido restringido geográficamente. Por ejemplo, si una página web está bloqueada en tu país, puedes utilizar un proxy para acceder a ella desde una ubicación diferente.

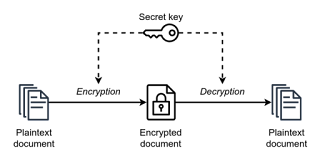

¿Cual es la principal diferencia entre un servidor proxy y un servidor VPN?La gran diferencia, entre un servidor proxy y una VPN, es la encriptación de las comunicaciones de este ultimo, entre el cliente y el servidor, algo que no nos proporciona un proxy. Los VPN fueron diseñados para crear redes privadas y seguras utilizando internet que es un medio publico.

⚠Pero igual que ocurre con las VPN, utilizar proxy externos gratuitos, puede comprometer nuestra privacidad, y seguridad 🔓. Si estamos evitando que nos espíen, a lo mejor estamos entregando las llaves de casa al ladrón. Sin embargo si queremos evitar una censura o un bloqueo geográfico, pueden ser una buena alternativa, pero ten en cuenta que si algo es gratis, el producto eres tu, tu privacidad es el precio a pagar.

En resumidas cuentas, un proxy es recomendable como servidor local para acelerar la navegación web, reducir el ancho de banda usado y controlar el contenido que los usuarios de nuestra red soliciten a internet. Es una alternativa para crear un control parental, o evitar que los empleados de una empresa accedan a servicios web que no se encuentren relacionados con la tarea asignada.

Recuerda que los proxies gratuitos en linea pueden ser lentos y menos seguros.