Alias en la Línea de Comandos: Guía Completa con Plantillas en Castellano para Linux y Windows

Alias en la Línea de Comandos: Guía Completa con Plantillas en Castellano para Linux y Windows

[Leer más]

El Algoritmo de Luhn: El Guardián de tus Números de Tarjeta 💳

¿Alguna vez te has preguntado cómo un sitio web sabe instantáneamente si el número de tu tarjeta de crédito es falso o tiene un error antes de procesar el pago? La respuesta es el Algoritmo de Luhn.

[Leer más]

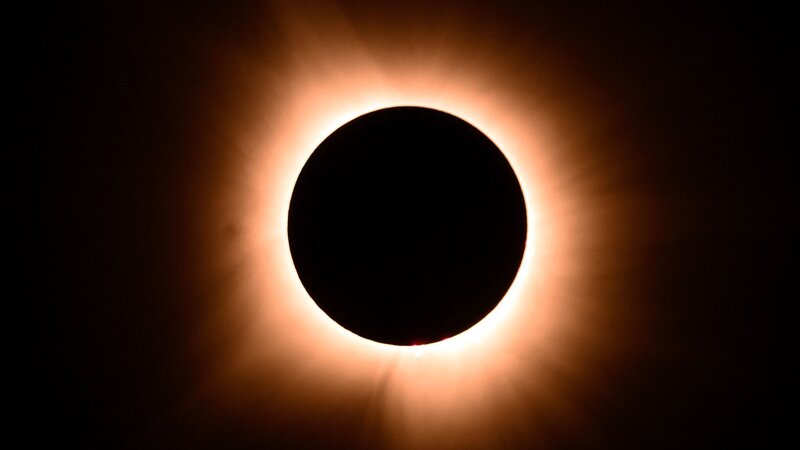

Tres citas astronómicas únicas en España 🇪🇸

En España 🇪🇸 se van a poder observar tres eclipses seguidos.

[Leer más]

Solución a programas glotones de RAM y Swap

Swap en Linux: Mi experiencia y cómo configurarla correctamente

[Leer más]

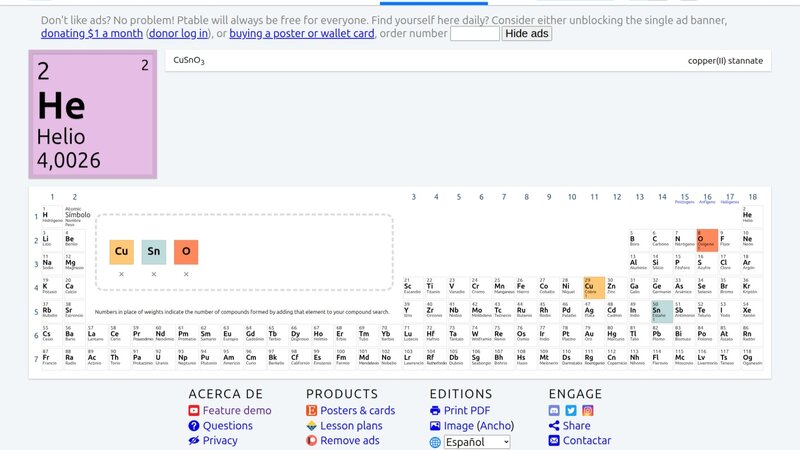

Ptable, tabla periódica de elementos interactiva

Ptable es una tabla periódica interactiva en línea, muy conocida por ser rápida, personalizable y visualmente clara.

[Leer más]

Protege tu sistema Linux cuando la memoria se agota

earlyoom: Protege tu sistema Linux cuando la memoria se agota

[Leer más]

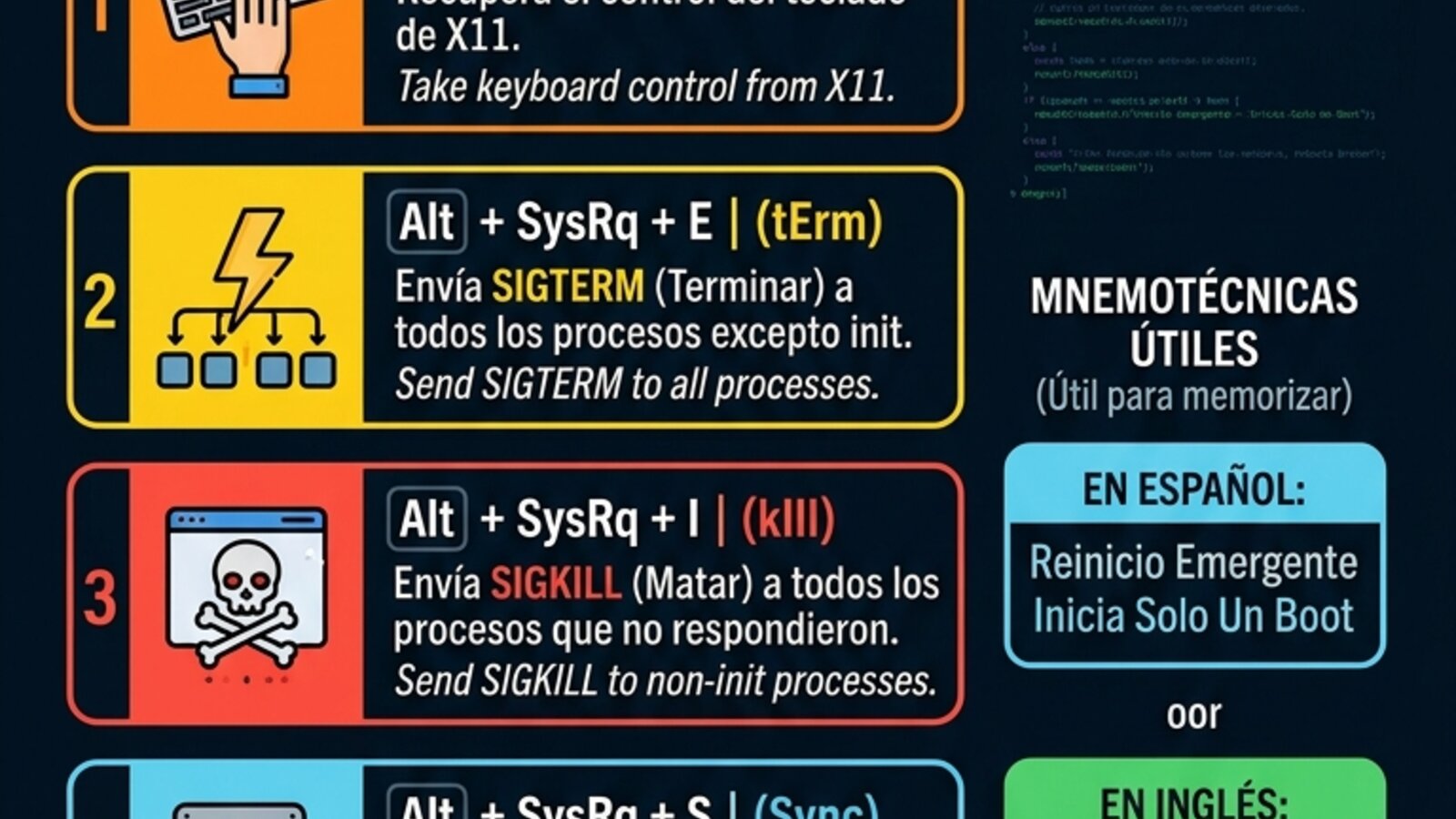

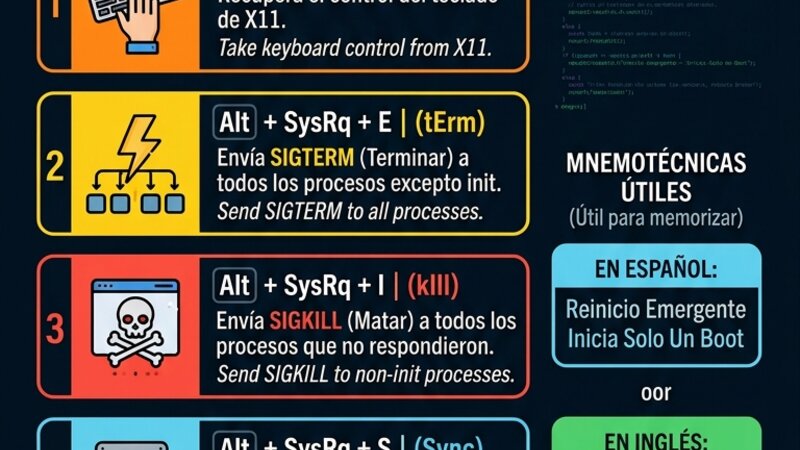

REISUB Guia de emergencia ☠ para Linux

Ultimamente estoy inmeso en varios proyectos, reformar y actualizar el estilo de este blog; y en la creación de un app/web para poder anotar la puntuación de partidos y competiciones deportivas de distintas disciplinas, una marcador digital. Esto me ha llevado a la utilización de una herramienta de programación como es Visual Studio Code. Esto requiere un consumo extras de recursos del sistema. Tanto es así que en varias ocasiones se me congelado la imagen, el teclado no me respondía y tampoco el ratón. Como no podía resetear el sistema ni restaurado me veía obligado a mantener presionado el botón...

[Leer más]

Recuperar contraseñas en Linux

¿Olvidaste la contraseña de tu usuario o de root? No estás solo. Ocurre con más frecuencia de lo que parece, y Linux ofrece varios caminos para recuperar el acceso sin perder datos. En este articulo entinaré mostrarte una guia que cubre las distribuciones más habituales con comandos listos para copiar, explica cómo actuar si el disco está cifrado con LUKS y repasa las buenas prácticas de seguridad tras la recuperación.

[Leer más]