Blog EnFaseTerminal es un Blog de tecnología que ofrece consejos y resúmenes sobre los últimos temas de tecnología, como seguridad cibernética, privacidad, hardware y software. Nuestros artículos son escritos por un equipo de expertos en tecnología que están comprometidos a proporcionar a sus lectores la información que necesitan para tomar decisiones informadas sobre su tecnología. Visite Blog EnFaseTerminal para obtener más información y estar al día con las últimas tendencias en tecnología.

Los dioses no serían inmortales

Cryptomator, crea una carpeta encriptada para aumentar seguridad en los servicios de alojamiento en la nube

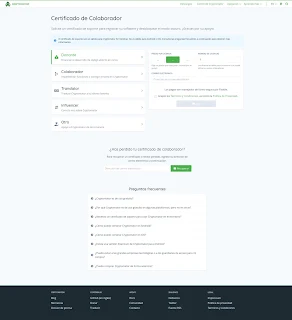

Cryptomator es una aplicación gratuita (salvo en smartphone con sistemas Android) y multiplataforma que nos permite encriptar carpetas para que su contenido solo sea accesible por el poseedor de la contraseña.

Ponga un candado en su nube

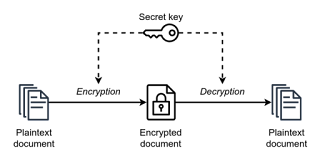

Con Cryptomator, la clave de sus datos está en sus manos. Cryptomator encripta tus datos de forma rápida y sencilla. Después, los subes protegidos a tu servicio en la nube favorito.

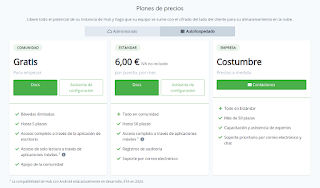

Está aplicación se distribuye bajo licencia GNU (Licencia Pública General), puedes colaborar aportando un donativo y también dispone de opciones de pago para empresas, y opciones de administrado y auto-hospedado.

Se han publicado ataques que son computacionalmente más rápidos que uno de fuerza bruta, aunque ninguno a partir de 2013 que sea factible. Para AES-128, la clave se puede recuperar con una complejidad computacional de 2126.1 usando el ataque biclique. En el caso de estos ataques en AES-192 y AES-256, se aplican respectivamente las complejidades computacionales de 2189.7 y 2254,4 respectivamente. Los ataques clave relacionados pueden romper AES-192 y AES-256 con complejidades 299.5 y 2176 tanto en tiempo como en datos respectivamente.

Es un algoritmo de cifrado de clave simétrica que se utiliza para proteger datos confidenciales mediante el uso de protocolos de cifrado aprobados. Se considera el estándar global para el cifrado y es utilizado por agencias gubernamentales, empresas e individuos por igual para proteger la información del acceso no autorizado. Fue desarrollado por dos criptógrafos belgas, Joan Daemen y Vincent Rijmen, a fines de la década de 1990

Características de Cryptomator:

- Software de código abierto bajo licencia GNU.

- Aplicación multipispositivo, disponible para sistemas operativos:

- Linux

- También encontrarás Cryptomator en los siguientes repositorios:

PPA: sebastian-stenzel/cryptomator

AUR: cryptomator y cryptomator-bin

Flatpak: org.cryptomator.Cryptomator

- Windows (a partir de la versión 10)

- macOS 10.13 para Intel recomendado instalar macFUSE

- macOS Apple Silicon recomendado instalar FUSE-T

- Android precio 14,99€, esta aplicación es de pago para este sistema operativo

- iOS

- Integración con los servicios de copia de seguridad en la nube:

- Dropbox

- Google Drive

- OneDrive

- ownCloud

- Nextcloud

- y cualquier otra nube que se sincronice con tu directorio local.

- Del lado del cliente: sin cuentas, sin transferencia de datos a través del servicio en línea.

- Crea una unidad virtual cifrada para almacenar datos de manera sencilla.

- Cifrado AES con una longitud de clave de 256 bits, Los nombres de los archivos también serán encriptados y esto confiere una ofuscación de la estructura de la carpeta y archivos.

- Compatibilidad con RGPD: Adecuado para la sincronización de datos personales en la nube bajo las regulaciones de la Unión Europea y ha sido revisado por auditores independientes .

chmod +x cryptomator-1.11.1-x86_64.AppImag

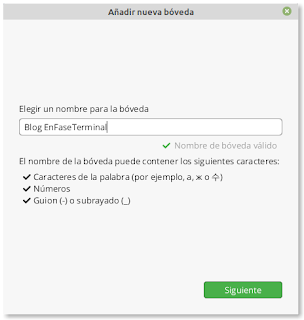

La aplicación es muy sencilla de manejar y se encuentra traducida al español. Lo primero que nos pide es añadir o crear una bóveda, una carpeta a la se le va a aplicar la encriptación.

En este caso crearemos una carpeta nueva, siempre respetando las directrices que nos indican, en cuanto a caracteres permitidos.

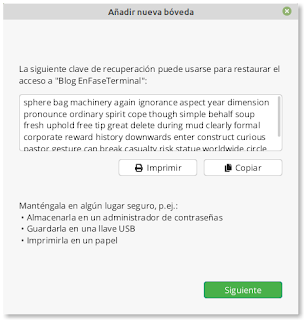

Seguidamente elegiremos la clave que sera la llave que se usará como patrón para la encriptación de nuestra carpeta o bóveda, la aplicación nos mostrará un baremo con la complejidad de la misma. Antes de continuar., deberemos confirmar de forma explicita si queremos o no, que el programa nos genere una clave de recuperación, por si acaso olvidamos la clave maestra. Hay que tener en cuenta que si olvidamos la clave maestra, y no disponemos de una llave de recuperación, no será posible recuperar los datos que se han encriptado.

La clave de recuperación es una serie de palabras, puede ser impresa en papel y ser guardada en un lugar seguro y/o ser copiada y guarda, por ejemplo en un pendrive, o un gestor de contraseñas. No lo guardéis dentro de la bóveda 😋, la intención es tener una salvaguarda en caso de desastre.

|

| Para acceder a la carpeta siempre será mediante la aplicación y una introducida la clave correcta |

|

| Si accedemos a la carpeta sin el password los archivos son irreconocibles e inaccesibles |

Para aumentar la seguridad de nuestros archivos en la nube, el servicio ha de estar instalado en nuestro dispositivo y mantener sincronizado nuestra carpeta encriptada mediante Cryptomator.

Puede quien cree que puede

Esta es una ley inexorable.

Si estás deprimido, si estás ansioso, si estás en paz

Si estás ansioso, estás viviendo en el futuro.

Si estás en paz, estas viviendo el presente.

Lao-Tse 老子

GImageReader lector OCR simple y ligero

El reconocimiento óptico de caracteres expresado con frecuencia con la sigla OCR (del inglés Optical Character Recognition), es un proceso dirigido a la digitalización de textos desde una imagen o por ejemplo de un PDF. En muchos casos tenemos una imagen o un PDF que contiene texto, bien obtenido desde una fotografía, o de un escaneo de un documento, y nuestra intención es obtener ese texto para poder ser usado en: un articulo, o en los apuntes de la escuela. Para evitar mecanografiar la fotografía, hay programas que son capaces de reconocer el texto que contiene el archivo gráfico, capturarlo y así poder ser exportado a otro documento, o permitir un copia-pega.

GImageReader es un lector OCR simple, ligero, gratuito y multi-plataforma para ordenador que nos facilitara la tarea de obtener texto de imágenes o de archivos PDF.

Las funciones que esta aplicación permite realizar son las siguientes:

- Importar documentos PDF e imágenes desde el disco, dispositivos de escaneado, porta papeles y capturas de pantalla.

- Procesar múltiples imágenes y documentos de una sola vez

- Definir del área de reconocimiento manual o automática

- Reconocer a texto sin formato o documentos hOCR

- Mostrar el texto reconocido directamente junto a la imagen

- Procesar el texto reconocido, incluida la revisión ortográfica

- Importar documentos o imágenes cuyo texto se encuentre en diferentes idiomas

- Generar documentos PDF a partir de documentos hOCR

- Generar documentos PDF desde el documento hOCR

Fuente: Descargar desde la página de lanzamientos

Windows: Descargar desde la página de versiones

Fedora: Disponible en los repositorios oficiales

Debian: Disponible en los repositorios oficiales

Ubuntu: Disponible en ppa:sandromani/gimagereader

OpenSUSE: Disponible en OpenSUSE Build Service

Arch Linux: Disponible en los repositorios adicionales: gimagereader-gtk y gimagereader-qt

- Fedora:

yum install tesseract tesseract-langpack-es gimagereader

- Aprcity o derivados de Arch

yaourt -S gimagereader

Si no tenemos tesseract instalado, toca ejecutar:

sudo pacman -S tesseract tesseract-data-eng tesseract-data-spa

- En Ubuntu y derivadas como Linux Mint

sudo add-apt-repository ppa:sandromani/gimagereader

sudo apt-get update

sudo apt-get install gimagereader tesseract-ocr tesseract-ocr-spa tesseract-ocr-eng

El funcionamiento, como ya he dicho, es muy simple. En este caso vamos a hacer una captura de pantalla que contiene texto e imágenes, y vamos a digitalizar el texto para exportarlo a un PDF.

La guitarra, antes de ser instrumento

Mi misión es matar el tiempo

Los bancos

Zorin OS la alternativa a Windows y macOS

Nunca digas que amas a alguien

Home Assistant servidor local domótico

Despierta tu hogar

Domótica de código abierto que prioriza el control local y la privacidad. Desarrollado por una comunidad mundial de manitas y entusiastas del bricolaje. Perfecto para ejecutarse en una Raspberry Pi o en un servidor local.

SU SISTEMA DEBE EJECUTARSE EN CASA, NO EN LA NUBE.

La nube es algo mágico. En algún lugar del mundo hay computadoras que recopilan los datos que genera su casa, los prueban con sus reglas de automatización y envían comandos cuando es necesario. La nube recibirá actualizaciones y mejorará con el tiempo para que pueda brindarle un mejor servicio. Hasta que deja de serlo. Hay muchas razones por las que su hogar puede perder su conexión a la nube. Internet puede dejar de funcionar, es posible que una actualización haya salido mal o que los servidores que ejecutan la nube se bloqueen.

Cuando esto sucede, su casa debería poder seguir funcionando. La nube debe tratarse como una extensión de su hogar inteligente en lugar de ejecutarla.

Home Assistant mantiene la integración con miles de marcas que fabrican y/o distribuyen productos domoticos, y su comunidad sigue buscando nuevas interacciones.

- Dispositivos ODROID

- En maquinas X86-64

- Dispositivos Raspberry Pi

- VirtualBox (.vdi)

- VMware Workstation (.vmdk)

- Hyper-V (.vhdx)

- VMware ESXi/vSphere (.ova)

- Procesador ARM de cuatro núcleos a 1,8 GHz

- RAM 4 GB

- Almacenamiento eMMC 32 GB

- Dos puertos USB 2.0

- Un puerto HDMI

- Un Puerto Gigabit Ethernet

http://<dirección IP servidor Home Assistant> :8123/

Podremos configurar el servidor local domótico desde el navegador o desde nuestros dispositivos móviles mediante la aplicación:

Si yo pudiera darte una cosa en la vida

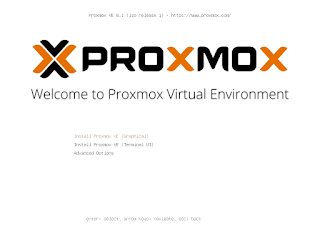

Proxmox Virtual Environment

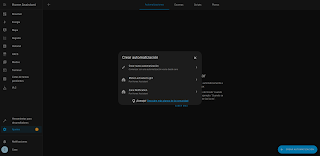

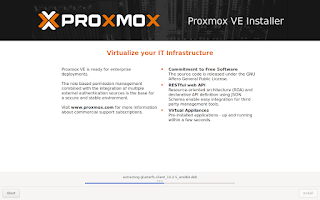

Proxmox Virtual Environment o Proxmox VE es un entorno de virtualización de servidores de código abierto, publicado bajo la Licencia Pública General GNU Affero, v3 (GNU AGPLv3). Esto significa que eres libre de usar el software, inspeccionar el código fuente en cualquier momento y contribuir al proyecto usted mismo. Puedes descargar el instalador ISO de Proxmox VE o inspeccionar el código en el repositorio de código público (git). Permite el despliegue y la gestión de máquinas virtuales y contenedores.

También dispone suscripciones de pago para empresas con distintas modalidades.

Es una distribución de GNU/Linux basada en Debian, incluye una consola web, incluye versión traducida a español, y una herramientas de línea de comandos, y proporciona una API REST para herramientas de terceros. Permite dos tipos de virtualización:

- Los contenedores basados con LXC

La tecnología de virtualización basada en contenedores es una alternativa ligera a la virtualización completa de máquinas, ya que comparte el kernel del sistema host.

Contenedores Linux (LXC)

LXC es un entorno de virtualización a nivel de sistema operativo para ejecutar varios sistemas Linux aislados en un único host de control de Linux. LXC funciona como una interfaz de espacio de usuario para las características de contención del kernel de Linux. Los usuarios pueden crear y administrar fácilmente contenedores de sistemas o aplicaciones con una potente API y herramientas simples.

- La virtualización con KVM (Máquina virtual basada en kernel)

KVM es la tecnología de virtualización Linux líder en la industria para la virtualización completa. Es un módulo del kernel, que se fusiona con el kernel principal de Linux, y se ejecuta con un rendimiento casi nativo en todo el hardware x86 con soporte de virtualización, ya sea Intel VT-x o AMD-V.Con KVM puede ejecutar tanto Windows como Linux en máquinas virtuales (VM), donde cada VM tiene hardware privado y virtualizado: una tarjeta de red, un disco, un adaptador de gráficos, etc. La ejecución de varias aplicaciones en máquinas virtuales en un solo sistema le permite ahorrar energía y reducir costos y, al mismo tiempo, le brinda la flexibilidad para crear un centro de datos definido por software ágil y escalable que satisfaga las demandas de su negocio.

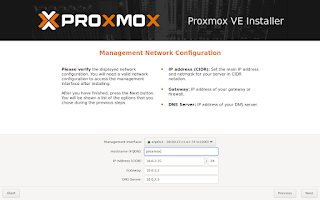

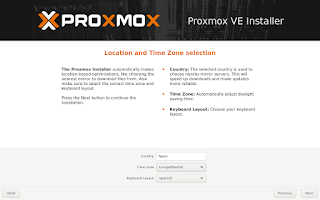

Podremos realizar una instalación asistida gráfica o en terminal.

La instalación es muy sencilla y es muy parecida a otras distribuciones Linux. Como Proxmox es una servidor es esencial que la dirección IP sea estática, y ya en la instalación nos exige que dirección va a tener dentro de nuestra red.

Una vez realizada la instalación, la gestión del servidor se realizará desde el servidor web, accediendo a la dirección:

https://<direccion del servidor>:8006/

Tener en cuenta que el acceso es mediante una conexión segura, pero el certificado no es conocido. Deberemos acceder a Opciones Avanzadas y Acceder a la dirección no segura.

Su conexión no es privada.

Es posible que los atacantes estén intentando robar tu información de 192.168.0.69 (por ejemplo contraseñas, mensajes o tarjetas de crédito).

NET::ERR_CERT_AUTHORITY_INVALID

Este servidor no puede demostrar que es 192.168.0.69; su certificado de seguridad no es de confianza para el sistema operativo de tu equipo. Esto puede deberse a un error de configuración o a que un intruso esté interceptando la conexión.

Continuar a 192.168.0.69 (no seguro)

Ya lo tendremos todo listo para poder virtualizar nuestros sistemas operativos o contenedores.

En este caso he realizado una virtualización de la distribución Trisquel. El potencial de este servidor es enorme, y nos permitirá con una única maquina tener alojados múltiples servidores.